Lazarus Group envía 400 ETH al efectivo de Tornado, implementa un nuevo malware

El colectivo de piratería afiliado a Corea del Norte El Grupo Lazarus ha estado moviendo activos criptográficos utilizando mezcladores después de una cadena de hacks de alto perfil.

El 13 de marzo, la firma de seguridad de Blockchain Certik alertó a sus X seguidores de que había detectado un depósito de 400 ETH (ETH) por un valor de alrededor de $ 750,000 para el servicio de mezcla de efectivo Tornado.

“El Fondo traza la actividad del Grupo Lazarus en la red de Bitcoin”, señaló.

El Grupo de piratería de Corea del Norte fue responsable del truco masivo de Bybit Exchange que resultó en el robo de activos de criptografía por valor de $ 1.4 mil millones el 21 de febrero.

También se ha vinculado al truco de intercambio Phemex de $ 29 millones en enero y ha estado lavando activos desde entonces.

Movimientos de activos criptográficos del Grupo Lázaro. Fuente: Certica

Lázaro también se ha relacionado con algunos de los incidentes de pirateo criptográfico más notorios, incluido el hack de la red Ronin de $ 600 millones en 2022.

Los piratas informáticos de Corea del Norte robaron más de $ 1.3 mil millones en activos criptográficos en 47 incidentes en 2024, más que duplicar robos en 2023, según los datos del análisis de la cadena.

Nuevo malware de Lázaro detectado

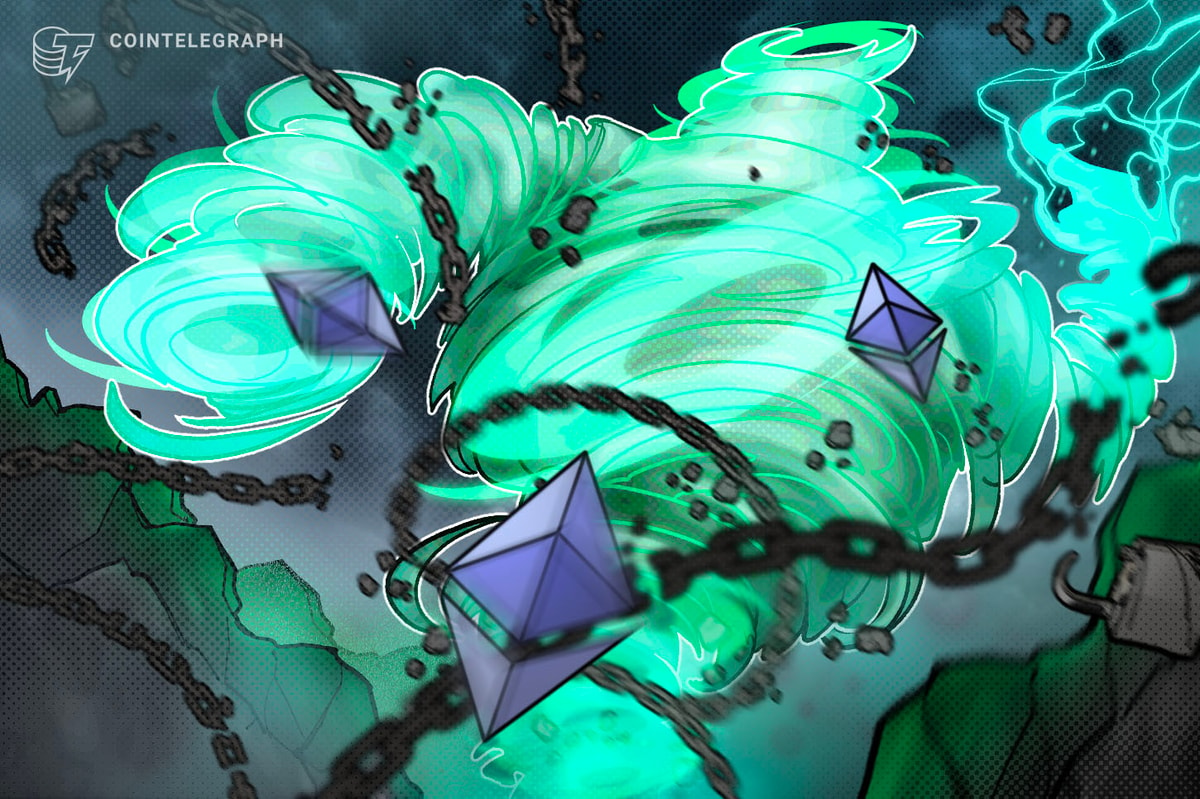

Según los investigadores de la firma de ciberseguridad Socket, Lazarus Group ha implementado seis nuevos paquetes maliciosos para infiltrarse en entornos de desarrolladores, robar credenciales, extraer datos de criptomonedas e instalar traseros.

Se ha dirigido al ecosistema del administrador de paquetes de nodo (NPM), que es una gran colección de paquetes y bibliotecas de JavaScript.

Los investigadores descubrieron el malware llamado “Beaverail” integrado en paquetes que imitan bibliotecas legítimas que utilizan tácticas o métodos para escribir tipográfico utilizados para engañar a los desarrolladores.

“En estos paquetes, Lázaro utiliza nombres que imitan estrechamente bibliotecas legítimas y ampliamente confiables”, agregaron.

Relacionado: Dentro de la estrategia de lavado de dinero del grupo Lázaro

El malware también se dirige a las billeteras de criptomonedas, específicamente las billeteras de Solana y Exodus, la agregada.

Fragmento de código que muestra ataques de billetera Solana. Fuente: enchufe

El ataque se dirige a los archivos en los navegadores de Google Chrome, Brave y Firefox, así como datos de llavero en MacOS, específicamente dirigidos a desarrolladores que podrían instalar sin saberlo los paquetes maliciosos.

Los investigadores señalaron que atribuir este ataque definitivamente a Lázaro sigue siendo desafiante; Sin embargo, “las tácticas, las técnicas y los procedimientos observados en este ataque de NPM se alinean estrechamente con las operaciones conocidas de Lázaro”.

Revista: Mystery Celeb Memecoin Scam Factory, HK Firma Dumps Bitcoin: Asia Express